送信通信を保護する

Outgoing Proxy Manager と Tailscale の出口ノードは、Unraid の送信通信を安全なチャネル経由でルーティングする方法を提供します。これらのツールは、制限の厳しいファイアウォールの回避、ネットワークポリシーへの準拠、または送信トラフィックの保護に役立ちます。これらのソリューションは主に Unraid のシステムトラフィックに焦点を当てていますが、より広いネットワークまで対象を拡張するための設定オプションもあります。

送信通信を保護する主な方法は 3 つあります:

- Outgoing Proxy Manager - このツールは HTTP トラフィックをプロキシサーバー経由でルーティングし、Web リクエストを安全に管理・制御できるようにします。

- Tailscale の出口ノード - Tailscale の出口ノードを使うと、すべてのトラフィックを Tailscale のメッシュネットワーク経由でルーティングでき、デバイス間で安全な接続が確保されます。

- WireGuard VPN - WireGuard VPN を使ってトラフィックを商用の VPN プロバイダー経由でルーティングすることもでき、プライバシーとセキュリティをさらに強化できます。

Outgoing Proxy Manager と Tailscale/WireGuard/VPN の比較

| ユースケース | 推奨ツール | 理由 |

|---|---|---|

| Unraid システム更新のためにファイアウォールを回避する | Outgoing Proxy Manager | Unraid のシステムトラフィックのみをプロキシ経由でルーティングします。構成がシンプルで最小限です。 |

| メッシュネットワークで全送信トラフィックを保護する | Tailscale の出口ノード | Tailscale のメッシュネットワーク経由でトラフィックを暗号化します。既存の Tailscale インフラで簡単に設定できます。 |

| 全送信トラフィック(システム全体)を保護する | WireGuard VPN | Unraid からのすべてのトラフィック(Docker/VM を含む)を暗号化し、トンネル化して商用の VPN プロバイダーへ送ります。 |

| Docker または VM のトラフィックを分離する | VPN またはコンテナプロキシ | きめ細かな制御のために、コンテナ/VM レベルで VPN を設定します。 |

| どこからでもホームネットワークにアクセスする | Tailscale の出口ノード | ホームネットワーク経由でトラフィックをルーティングし、IP と地理的位置を一貫させます。 |

多くのユーザーには、システム全体のセキュリティとプライバシーのために Tailscale や WireGuard のようなソリューションが推奨されます。Unraid 自身の HTTP リクエストだけをプロキシしたい場合は Outgoing Proxy Manager を使用してください。

プロキシサーバーの設定

プロキシサーバーを設定するには:

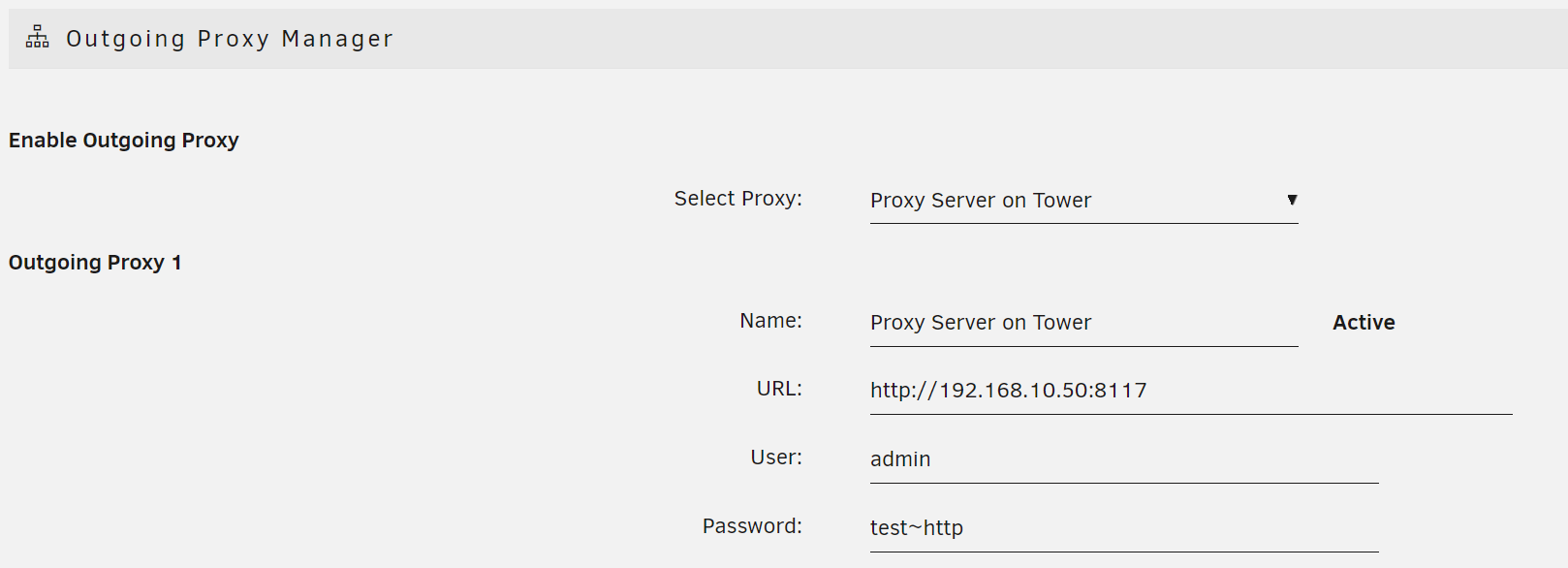

- WebGUI で Settings → Outgoing Proxy Manager に移動します。

- プロキシの名前、URL、必要に応じてユーザー名/パスワードを追加します。

- Apply をクリックします。

- 一覧から新しいプロキシを選択し、もう一度 Apply をクリックします。

WebGUI は、選択されたプロキシを自動的に送信システムトラフィックに使用します。Web ターミナルや SSH セッションが開いている場合は、新しいプロキシ設定を適用するためにいったん閉じて再度開いてください。この動作は透過的です。アクティビティを確認するにはプロキシサーバーのログを監視してください。

HTTP プロキシサーバーの選び方

- 組織がプロキシを提供している場合: ネットワーク管理者から提供されたアドレスと認証情報を使用します。

- 自分で設定する必要がある場合:

- @ich777 による Proxy Server Docker コンテナ はテスト済みで、Unraid で問題なく動作します。

- このコンテナは、Unraid の WireGuard VPN を使ってトラフィックを商用の VPN 経由でルーティングしたり、別の Docker ベースの VPN サービスに接続したりするよう設定できます。

- 信頼性のため、起動中もネットワークを利用できるよう、プロキシサーバーは Unraid とは別のシステムでホストしてください。

プロキシトラフィックを監視するには、プロキシホストシステムの Docker タブに移動し、Proxy Server コンテナを選択して Logs を表示します。

自動インポートとプラグイン互換性

- 以前 Proxy Editor プラグインを使用していた場合、Unraid 7.0 以降のビルトインプロキシサポートへのアップグレード時に自動的に削除されます。

config/goスクリプトまたはcommunity.applications/proxy.cfgにある従来のプロキシ設定は自動的にインポートされ、旧ファイルは安全のために名前が変更されます。

プラグイン互換性

- PHP の

curl_init()関数を使用するプラグインは、自動的に送信プロキシを使用します。 file_get_contents()を使用するプラグインは、プロキシ互換性のためにcurl_init()に移行してください。- コマンドライン処理では、プロキシ対応のために

wgetよりcurlを優先してください。

プラグイン開発と互換性の詳細については、ドキュメントのプラグインセクション を参照してください。

Tailscale の出口ノード

Tailscale exit nodes offer a secure and modern way to route your Unraid server's outgoing traffic through another device on your Tailnet. This setup provides the security of a VPN while leveraging Tailscale's easy-to-use mesh networking, making it ideal for users who want encrypted outgoing traffic without the complexity of traditional VPNs.

Tailscale の出口ノードを設定する

サーバーの送信トラフィック用に Tailscale の出口ノードを設定するには:

- Community Applications から Tailscale プラグイン をまだインストールしていない場合はインストールします。

- Tailnet 上で出口ノードを設定します。 これは別の Unraid サーバー、Docker コンテナ、または Tailscale を実行している任意のデバイスにできます。

- Unraid サーバーを設定して 出口ノードを使用します:

- Settings → Tailscale に移動します。

- Use Exit Node フィールドで、利用可能な出口ノードを選択します。

- Apply をクリックします。

Mullvad 連携

Tailscale は Mullvad VPN と提携し、商用の出口ノードを提供しています。Tailscale 経由で Mullvad VPN を購入すると、出口ノードとして同社のグローバルなサーバーネットワークにアクセスできます。この組み合わせにより、Tailscale のメッシュネットワーキングと Mullvad のプライバシー重視のインフラを利用できます。

Docker コンテナの出口ノード

Unraid サーバー上で Tailscale の出口ノードとして機能する Docker コンテナを設定することもできます。

- 公式 Tailscale Docker イメージ を使用して Tailscale コンテナをデプロイ します。

--advertise-exit-nodeフラグを追加して コンテナを設定 します。- Tailscale の管理コンソールで 出口ノードを承認 します。

- Tailnet 上の他のデバイス用の出口ノードとして コンテナを選択 します。

Outgoing VPN connections

Unraid は商用プロバイダーへの送信 WireGuard VPN 接続をサポートしており、Docker コンテナまたはサーバー全体のトラフィックを安全なトンネル経由でルーティングできます。これはプライバシーの確保、地理的制限の回避、または送信データの保護に役立ちます。コミュニティの知見やトラブルシューティングについては、WireGuard VPN tunneled access forum thread を参照してください。

VPN プロバイダーの選び方

適切な VPN プロバイダーの選択は、速度、プライバシー、使いやすさ、サポートなどの優先事項によって決まります。以下のプロバイダーは Unraid によるサポートが手厚く、WireGuard との強力な統合を提供します:

| プロバイダー | 最適な用途 | 主な機能 | Unraid でのサポート | 注記 |

|---|---|---|---|---|

| NordVPN | 速度、プライバシー、コストパフォーマンス | ダブル NAT、ノーログ、グローバルネットワーク | 非常に良い | NordLynx プロトコル、高速 |

| Surfshark | 低価格、無制限デバイス | ノーログ、無制限接続、高速 | 非常に良い | 高いコストパフォーマンス、簡単なセットアップ |

| ProtonVPN | プライバシー、オープンソース | ダブル NAT、Secure Core、ノーログ | 非常に良い | オープンソース、強力なプライバシー |

| Mullvad | 匿名性、シンプルさ | 個人情報不要、定額料金、オープンソース | 非常に良い | 現金払い可、メール不要 |

| PureVPN | ストリーミング、柔軟性 | 大規模ネットワーク、Unraid との簡単な統合 | 良い | サポート良好、高速 |

| CyberGhost | ストリーミング、使いやすさ | 最適化されたサーバー、高速 | 良い | 使いやすいアプリ |

| IVPN, OVPN, Windscribe | ニッチなニーズ | 高度なプライバシー、地域オプション | 良い | コミュニティによるサポート |

ネイティブの WireGuard サポートと強力なプライバシーポリシーを備えたプロバイダーを選んでください。独自クライアントや独自プロトコルを必要とするプロバイダーは避けてください。

Docker 向け VPN トンネル経由アクセスの設定

特定の Docker コンテナを商用の VPN トンネル経由でルーティングできます。ルーターの変更は不要です。

- 選択したプロバイダーから WireGuard 設定ファイルをダウンロードします。

- Settings → VPN Manager で Import Config を選択し、ファイルをアップロードします。これにより新しいトンネルが作成されます。

- Peer type of access は既定で Docker 向け VPN トンネル経由アクセス になります。必要に応じてローカル名を付けます。

- Apply をクリックします。

- トンネルの切り替えを Active に設定します。

トンネル名(例: wg0、wg1、wg2)を控えておきます。Docker コンテナを設定するときに必要になります。

プロバイダーの設定に DNS サーバーが指定されている場合は、後で使えるように記録しておきます。指定されていない場合は、8.8.8.8 のようなパブリック DNS を使用します。

Docker トンネルのテスト

Docker トンネルが機能しており、DNS や IP 情報が漏れていないことを確認するには:

- Community Applications 経由で Firefox の Docker コンテナをインストールします。

- Network Type を Custom: wgX に設定します(X はトンネル名に置き換えます)。

- Advanced 表示に切り替え、Extra Parameters に DNS プロバイダーを追加します(例:

--dns=8.8.8.8)。 - 変更を適用してコンテナを起動します。

- Firefox を起動し、whatismyipaddress.com にアクセスして、IP アドレスが VPN サーバーの国と一致していることを確認します。

- dnsleaktest.com にアクセスし、VPN の DNS サーバーのみが検出されることを確認します。

このトンネルに追加のコンテナを割り当てることも、複数のトンネルを作成することもできます。

システム向け VPN トンネル経由アクセスの設定

すべての Unraid トラフィックを商用 VPN 経由でルーティングするには:

- プロバイダーから WireGuard 設定をダウンロードします。

- Settings → VPN Manager で Import Config を選択し、ファイルをアップロードします。

- 必要に応じてトンネル名を変更します。

- Apply をクリックします。

- トンネルの切り替えを Active に設定します。

- Unraid の更新やプラグインのインストール時には、一時的にトンネルを無効にする必要がある場合があります。

- システム全体のトンネルは同時に 1 つしかアクティブにできません。

- インポートされた設定の DNS 設定は Unraid では無視されます。Unraid の DNS を信頼できるパブリックサーバー(例:

8.8.8.8、8.8.4.4)に設定してください。

システムトンネルのテスト

- Firefox の Docker コンテナをインストールします。

- すべての既定値を受け入れます。

- Firefox を起動し、whatismyipaddress.com にアクセスします。IP アドレスは VPN プロバイダーの所在地と一致するはずです。

サポートとコミュニティリソース

最新のガイダンス、トラブルシューティングの支援、コミュニティのヒントについては、Unraid フォーラム の次のリソースを参照してください:

-

WireGuard VPN Tunneled Access - このコミュニティディスカッションでは、Docker コンテナまたはシステム全体のトラフィックを商用 WireGuard VPN プロバイダー経由でルーティングする方法を扱っています。実際のセットアップ例、DNS リークテストのヒント、送信トンネルのトラブルシューティングのアドバイスが含まれています。

-

Dynamix WireGuard Plugin Thread - これは Dynamix WireGuard プラグインの公式スレッドです。プラグインの更新、機能要望、バグ報告、および Unraid のビルトイン WireGuard サポートに関する一般的な Q&A を扱っています。

-

WireGuard Quickstart - Unraid への受信 WireGuard VPN 接続を設定するためのステップバイステップガイドです。このリソースには、設定の手順、ピア設定の手順、リモートアクセスのヒントが含まれています。

* "WireGuard" と "WireGuard" のロゴは Jason A. Donenfeld の登録商標です。