WireGuard

Tailscaleは多くのユーザーにとって使いやすい体験を提供しますが、WireGuardはUnraidに組み込まれた堅牢なVPNソリューションで、特定の高度なネットワークシナリオで真価を発揮します。特に、VPNルーティングを細かく制御する必要がある場合や、サードパーティのサービスに依存せずにサーバー間またはLAN間の接続が必要な場合に有用です。以下では、WireGuardが優れている主なシナリオを紹介します。

WireGuardを選ぶタイミング

| シナリオ | なぜWireGuardを選ぶのか? |

|---|---|

| 高度な構成 | カスタムVPN Tunnelの設定や、既存のネットワークインフラとの統合を可能にします |

| サーバー間トンネル | Unraidサーバー間に永続的な暗号化リンクを作成できます |

| LAN間統合 | 中間サービスを介さずにネットワーク全体を接続します |

| 帯域幅を大量に使うタスク | 最大のスループットを実現するため、プロトコルのオーバーヘッドを最小限に抑えます |

多くのユーザーにとって、TailscaleはWireGuardでできることをすべて、しかも多くの場合より簡単に実現できます。通常、ポートフォワーディングや手動設定は不要です。ただし、高度でカスタムなVPN設定が必要な場合や、特定の互換性要件がある場合には、WireGuardを選ぶほうがよい選択となることがあります。

接続タイプと使用例

WireGuardの接続タイプを知っておくと、自分に合っているか判断しやすくなります:

| 接続タイプ | 実際の使用例 |

|---|---|

| サーバーへのリモートアクセス | Access Unraid WebGUI, Docker containers, VMs, and network shares remotely. |

| LANへのリモートアクセス | LAN上のすべてのデバイスに、あたかもローカルネットワーク上にいるかのようにリモートからアクセスする。 |

| サーバー間アクセス | データ共有やバックアップのために、2台のUnraidサーバーを安全に接続する。 |

| LAN間アクセス | 2つのLAN全体をシームレスに接続し、ネットワーク間の円滑な通信を実現する。 |

| サーバーハブ&スポークアクセス | 複数のVPNクライアントがサーバーを介して互いに接続できるようにする。 |

| LAN ハブアンドスポーク アクセス | 中央サーバーを介して複数のLAN間の通信を有効にする。 |

| VPN tunneledアクセス | Route specific Docker containers and VMs through a commercial WireGuard VPN provider. |

| リモートトンネルアクセス | 信頼できないネットワーク上にいるときに、すべてのインターネットトラフィックをUnraidサーバー経由で安全にルーティングします。 |

UnraidでWireGuardを設定する

:::note[Prerequisites]

- 動的DNS: 公開IPが変わる場合に確実にアクセスできるよう、DDNSを設定します。一般的な選択肢にはCloudflare(ドメイン所有が必要)、No-IP、またはDuckDNS(無料ですが、時折停止が発生する場合があります)があります。

- ルーターの設定:

- クライアントソフトウェア: デバイスにWireGuardをインストールします(Windows、macOS、iOS、Android)。

:::

ステップ1: キーを生成する

- 設定 → VPN Managerに移動します。

- トンネルに名前を付けます(例: "Home VPN")。

- Generate Keypairをクリックして公開鍵と秘密鍵を作成します。

秘密鍵はフルネットワークアクセスを提供するため、安全に保管してください。

ステップ2: エンドポイントを設定する

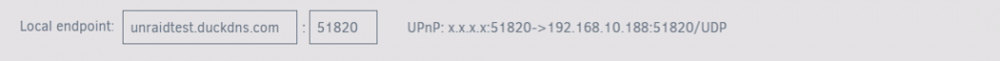

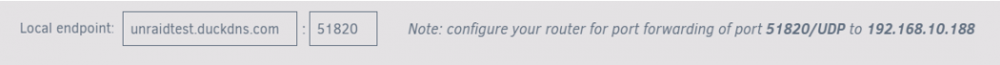

- DDNSユーザー向け: Local endpointのIPをDDNSのURL(例:

myhome.duckdns.org)に置き換えます。 - 既定のポート(

51820)は、既存のサービスと競合しない限りそのまま使用します。

ステップ3: ポートフォワーディングを設定する

- UPnPユーザー向け: 設定 → 管理アクセスで有効になっていれば、Unraidがポートを自動的に転送します。

- 手動設定: UPnPが利用できない場合:

- ルーターにログインします。

- UDPポート

51820をUnraidサーバーのLAN IPに転送します。 - 外部設定と内部設定には同じポートを使用します。

ステップ4: トンネルを有効化する

- 信頼できるアクセスのみ: VPNアクセスは物理的なネットワークアクセスに近いため、信頼できるデバイスのみを許可してください。

- キー管理: 秘密鍵は絶対に共有しないでください。パスワードと同様に扱ってください。

- Network segmentation: For complex setups (custom Docker/VMs), isolate VPN traffic using VLANs or separate subnets.

- 定期的な監査: 接続されているデバイスとアクセス権限を四半期ごとに確認します。

ピア(クライアント)の定義

ピアとは、スマートフォン、ノートパソコン、別のサーバーなど、Unraid WireGuard VPNに接続するクライアントデバイスです。ピアを定義するとは、そのデバイスに固有の識別情報を作成し、キーを保護することを意味します。

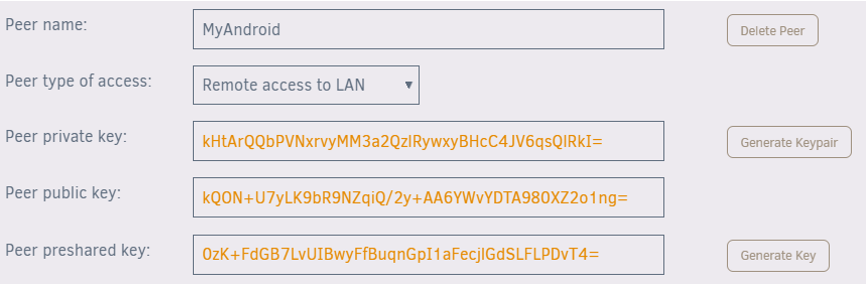

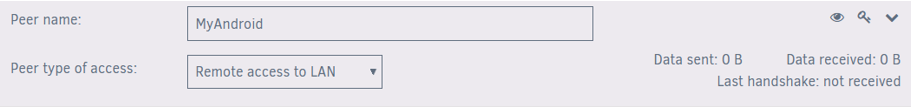

- Add Peerを選択します。

- ピアに名前を付けます(例: MyAndroid)。

- フルネットワークアクセス用の初期接続タイプを選択します。通常はRemote access to LANです。

- Generate Keypairをクリックして公開鍵と秘密鍵を作成します。秘密鍵は安全に保管してください。

- 必要に応じて、追加のセキュリティのために事前共有鍵を生成します。

- Apply をクリックします。

ピアは自分でキーを生成できますが、Unraidにキーを生成させると完全な設定ファイルが提供されるため、セットアップが簡単になります。

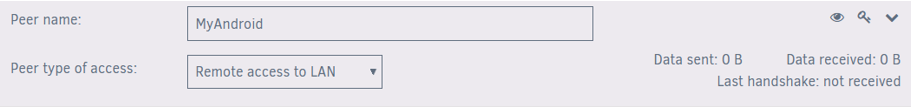

新しいピアを追加すると、WireGuardトンネルが一時的に無効になることがあり、接続が中断される可能性があります。変更を行う前に、サーバーへローカルアクセスできることを確認してください。

ピア(クライアント)の設定

- モバイルデバイス

- その他のデバイス

- ピアの設定を表示するには、目の

アイコンを選択します。

- WireGuard モバイルアプリで、QRコードから作成 を選択し、QRコードをスキャンします。

- 接続に名前を付けて接続します。VPN tunnel はすぐに開始されるはずです。

- QRコードは非公開にしてください。持っている人なら誰でも VPN にアクセスできます。

- ピアの設定を表示するには、目の

アイコンを選択します。

- 設定ファイルをダウンロードしてください。

- 信頼できるメールやクラウドストレージなどを通じて、クライアントデバイスへ安全に転送してください。

- 解凍して、設定をWireGuardクライアントにインポートしてください。

- このファイルを保護して、不正なVPNアクセスを防いでください。

DNSの設定

- IPアドレスまたは完全修飾ドメイン名(例:

yourpersonalhash.unraid.net)でデバイスにアクセスします。

"tower"のような短い名前や、ルーター管理のDNSエントリは、VPN経由では機能しない場合があります。

- 短い名前の解決を有効にするには:

- Unraidの設定 → VPN Managerに移動します。

- BasicからAdvancedモードに切り替えます。

- Peer DNS Serverフィールドに、使用したいDNSサーバーのIPアドレスを入力します。

- 変更を保存し、クライアント設定ファイルを更新します。

- 推奨DNSサーバー:

- LANルーターのIPアドレス。

8.8.8.8のようなパブリックDNSサーバー。

この設定は、クライアントの元のDNSサーバーにアクセスできない場合があるRemote tunneled accessモードで特に重要です。

複雑なネットワーク

For most users, the default Use NAT setting works out of the box and allows access to Unraid and most LAN devices. However, if you use Docker containers with custom IPs or VMs with strict networking requirements:

- WireGuardトンネルの設定で、Use NATをNoに設定します。

- ルーターで、WireGuardトンネルネットワーク(例:

10.253.0.0/24)への静的ルートを追加し、UnraidサーバーのIPを指すようにします。 - 設定 → Docker Settingsで、Host access to custom networksをEnabledに設定します。

避けるべき構成

| Use NAT 設定 | ホストがカスタムネットワークにアクセス | Server & Dockers (Bridge/Host) | VMs & その他のLANシステム | カスタムIPのDocker | 注記 |

|---|---|---|---|---|---|

| はい | 無効(静的ルートは任意) | アクセス可能 | アクセス可能 | アクセス不可 | シンプルなネットワーク設定。ほとんどのユーザーに推奨 |

| はい | 有効(静的ルートは任意) | アクセス可能 | アクセス不可 | アクセス不可 | この構成は避けてください |

| いいえ | 無効(静的ルートなし) | アクセス可能 | アクセス不可 | アクセス不可 | 避けるべきです。正しく機能させるには静的ルートが必要です |

| いいえ | 無効(静的ルートあり) | アクセス可能 | アクセス可能 | アクセス不可 | ほぼ正解です。カスタムネットワークへのホストアクセスを有効にしてください |

| いいえ | 有効(静的ルートあり) | アクセス可能 | アクセス可能 | アクセス可能 | 複雑なネットワーク向けの推奨構成 |

WireGuardのトラブルシューティング

WireGuardは目立たないように設計されています。何かが動作していない場合でも、エラーメッセージは表示されません。効果的にトラブルシューティングするには、設定の各要素を体系的に確認してください。

接続チェックリスト

- ✅ Unraidとクライアントデバイスの両方でトンネルがアクティブになっている。("Active"はトンネルが開始されていることを意味しますが、必ずしも接続済みとは限りません。)

- ✅ DDNSのURLが現在の公開IPを指しており、Local endpointに設定されている。

- ✅ 正しいUDPポートがルーターからUnraidへ転送されており、Local endpointのポートと一致している。

- ✅ サーバー側で変更を行った後は、クライアントに最新の設定ファイルがある。

- ✅ ピア設定(QRコード/ファイル)を表示または配布する前に変更が保存されている。

追加のトラブルシューティングのヒント

初回セットアップのヒント - クリックして展開/折りたたむ

WireGuardを初めて設定する場合、次のヒントでよくある落とし穴を回避できます:

- 最初のクライアントは、ローカルネットワークの問題を切り分けるために、Wi‑Fiではなくモバイル回線のモバイルデバイスで設定します。

- 最も簡単に設定を移行できるQRコード方式を使用します。

ハンドシェイクと接続の問題 - クリックして展開/折りたたむ

ハンドシェイクが表示されない、または接続できない場合は、次の重点チェックを試してください:

- ハンドシェイクが見えない場合は、トラフィックを生成して(たとえばサーバーへpingして)接続を発生させてみてください。

- モバイルクライアントでは、VPNの動作に干渉する可能性があるため、省電力、データセーバー、バッテリーセーバー機能を無効にしてください。

- クライアントとサーバーのネットワークが異なるサブネットを使用していることを確認します(たとえば、両方で

192.168.1.0/24を使わないようにします)。 - DDNSにCloudflareを使用している場合は、Proxy statusをDNS only(Proxiedではない)に設定します。DNS変更の伝播には時間がかかる場合があります。

- 一部の場所からは接続できるのに他ではできない場合、リモート側のネットワークがUDPトラフィックをブロックしている可能性があります。WireGuardは現在、フォールバックとしてTCPをサポートしていません。

高度なネットワーク競合 - クリックして展開/折りたたむ

ネットワーク構成がより複雑な場合、またはIP競合が疑われる場合は、次の高度なトラブルシューティング手順を確認してください:

- Advancedモードでは、Local tunnel network poolがどちら側の既存ネットワークとも重複していないことを確認します。競合がある場合は、別のプライベートサブネット(例:

10.10.10.0/24)に変更します。 - For Docker containers with custom IPs or VMs with strict requirements, see the Complex networks section.

緊急時の復旧 - クリックして展開/折りたたむ

* "WireGuard" と "WireGuard" のロゴは Jason A. Donenfeld の登録商標です。